Laporan Threat Intelligence Bulan Februari 2025

Jumlah Anomali Trafik

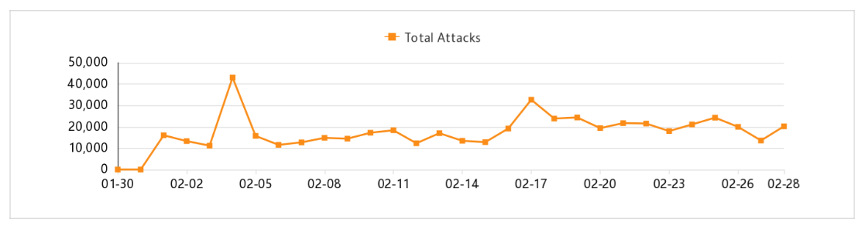

1.1 Total Attacks: 524378

Definisi: Total serangan menunjukkan jumlah keseluruhan aktivitas yang dianggap sebagai upaya serangan terhadap zona yang dilindungi. Semakin tinggi jumlah serangan, semakin rentan keamanan jaringan organisasi.

Rata-rata Harian: Jumlah serangan harian yang terjadi pada bulan Februari, berkisar antara 18.000 hingga 20.000 serangan per hari, dengan puncak tertinggi terjadi pada tanggal 4 Februari.

Pola Kenaikan: Terdapat dua lonjakan utama selama periode pemantauan. Lonjakan pertama terjadi pada 04 Februari, dengan peningkatan mendadak hingga sekitar 45.000 serangan, naik tajam dari sekitar 13.000 pada hari sebelumnya. Lonjakan kedua terlihat pada 17 Februari, dengan jumlah serangan meningkat ke kisaran 30.000. Setelah masing-masing lonjakan, pola serangan menunjukkan kembali ke tren semula pada angka 15.000 hingga 10.000.

Penjelasan: Zona terlindungi mengalami rata-rata 18.000 – 20.000 serangan per hari dengan dua puncak utama: lonjakan tajam pada 4 Februari, yang segera diikuti penurunan menuju rata-rata harian, serta peningkatan besar lainnya pada 17 Februariyang kemungkinan besar mencerminkan dimulainya kampanye serangan baru. Setelah kedua puncak tersebut, pola serangan menunjukkan fluktuasi reguler dengan tren yang relatif stabil, mengindikasikan adanya aktivitas otomatis seperti scanning berkala atau serangan berbasis jadwal.

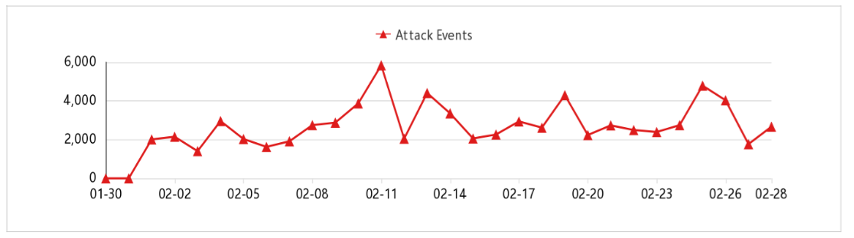

1.2 Attack Events: 79388

Definisi: Attack Events merupakan peristiwa serangan yang telah melalui proses analisis dan dikategorikan sebagai ancaman signifikan terhadap sistem keamanan jaringan. Tidak semua serangan yang pada Total Attacks terjadi akan diklasifikasikan sebagai Attack Event. Hanya serangan-serangan yang menunjukkan pola, dampak, atau potensi kerusakan yang nyata terhadap sistem yang akan masuk ke dalam kategori ini.

Rata-rata Harian: Jumlah attack events berkisar 2.000–3.000 per hari. Terlihat lonjakan signifikan pada tanggal 10 Februari yang mencapai lebih dari 6.000 yang menjadi puncak tertinggi selama periode ini. Lonjakan besar lainnya terlihat pada 12, 19, dan 25Februari, masing-masing menyentuh kisaran 4.000–5.000 event.

Pola Perkembangan: Grafik menunjukkan pola lonjakan attack events yang terjadi secara berkala setiap 5–7 hari. Setiap lonjakan diikuti oleh penurunan tajam, lalu peningkatan bertahap.

Penjelasan: Serangan menunjukkan pola intensif yang terstruktur, dengan serangan besar terjadi secara berkala diikuti oleh aktivitas serangan minor yang terus menerus. Hal ini mencerminkan upaya eksploitasi berkelanjutan yang menargetkan zona terlindungi, dan menuntur kesiapsiagaan tinggi dalam mendeteksi serta merespons setiap tahap rantai serangan.

1.3 Monitoring Anomali Trafik

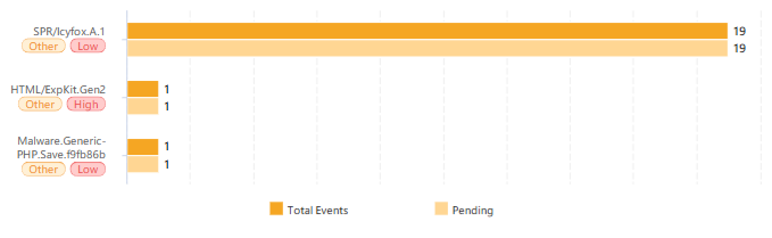

Top 5 Deteksi Malware

1.SPR/lcyfox.A.1

Total Deteksi: 19

Deskripsi: Spyware yang digunakan untuk memantau aktivitas pengguna, mengumpulkan informasi sensitif, dan mengirim data ke pihak ketiga.

Tingkat Ancaman: Rendah (Low)

Rekomendasi: Lakukan pemantauan lebih lanjut pada host terkait, update definisi antivirus dan antispyware, dan hindari mengunduh file tidak dipercaya.

2. HTML/ExpKit.Gen2

Total Deteksi: 1

Deskripsi: Komponen dari exploit kit berbasis HTML yang dirancang untuk mengeksploitasi kerentanan di browser atau plugin guna menjalankan kode berbahaya tanpa sepengetahuan pengguna.

Tingkat Ancaman: Tinggi (High)

Rekomendasi: Pastikan semua perangkat lunak (terutama browser dan plugin) diperbarui ke versi terbaru, gunakan ekstensi keamanan browser, dan hindari mengakses situs web mencurigakan atau tidak dikenal.

3. Malware.Generic-PHP.Save.f9fb86b

Total Deteksi: 1

Deskripsi: Variasi malware generik yang ditulis dalam PHP, sering kali disisipkan ke dalam file web server untuk mencuri data, membuka backdoor, atau menjalankan perintah dari jarak jauh.

Tingkat Ancaman: Rendah (Low)

Rekomendasi: Lakukan pemeriksaan pada file web server yang mencurigakan, hapus file berbahaya, dan lakukan pemantauan server.

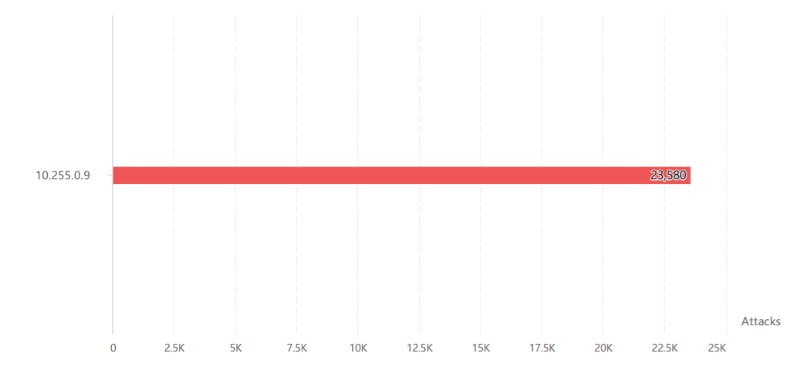

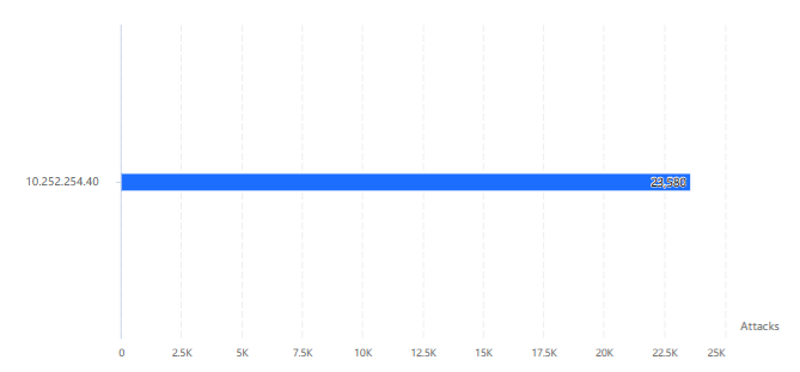

Bruteforce Attackers

2.1 Bruteforce Attackers

Berdasarkan data monitoring pemantauan bruteforce attacker pada bulan Februari terdapat 23,580 kali percobaan bruteforce attack yang berasal dari ip source 10.255.0.9 yang teridentifikasi sebagai IP private kepada destinasi atau target dengan IP 10.252.254.40 yang menunjukan proses penetretion testing yang terkendali.

COMMON VULNERABILITIES AND EXPOSURES (CVE)

3.1 CVE-2025-1193

Skor CVSS: 9.1 (Critical)

Deskripsi: Aplikasi Devolutions Remote Desktop Manager versi 2024.3.19 ke bawah memiliki kelemahan dalam memverifikasi sertifikat saat koneksi. Hal ini membuatnya rentan terhadap serangan Man-in-the-Middle (MitM), di mana penyerang bisa menyamar sebagai server lain.

Dampak: Penyerang bisa menyadap dan mengubah komunikasi terenkripsi, berisiko terhadap pencurian data atau akses tidak sah.

Solusi: Update aplikasi ke versi terbaru di atas 2024.3.19.

3.2 CVE-2025-1020

Skor CVSS: 8.8 (High)

Deskripsi: Ada beberapa bug pada pengelolaan memori di Firefox dan Thunderbird versi 134 ke bawah. Bug ini bisa menyebabkan kerusakan memori yang membuka peluang penyerang menjalankan kode berbahaya.

Dampak: Jika pengguna membuka situs yang sudah dimodifikasi, penyerang jarak jauh bisa menjalankan kode di perangkat korban atau menyebabkan sistem crash.

Solusi: Update Firefox dan Thunderbird ke versi 135.

3.3 CVE-2025-21418

Skor CVSS: 7.8 (High)

Deskripsi: Komponen WinSock (Ancillary Function Driver) di Windows punya celah yang bisa digunakan oleh pengguna lokal yang sudah login untuk mendapatkan hak akses SYSTEM, level tertinggi di Windows.

Dampak: Penyerang bisa mengambil alih sistem sepenuhnya, mencuri data, atau melakukan tindakan berbahaya lainnya.

Solusi: Segera pasang patch terbaru dari Microsoft. Kerentanan ini sudah memiliki eksploit yang diketahui.

3.4 CVE-2025-24200

Skor CVSS: 7.5 (High)

Deskripsi: Di perangkat iOS dan iPadOS, ada celah pada fitur Accessibility yang memungkinkan penyerang fisik menonaktifkan USB Restricted Mode bahkan saat perangkat terkunci.

Dampak: Jika disalahgunakan, pelaku bisa mengakses data sensitif dari perangkat secara fisik, tanpa perlu membuka kunci.

Solusi: Update ke versi iPadOS 17.7.5, iOS 18.3.1, atau iPadOS 18.3.1. Masalah ini sudah diperbaiki oleh Apple.

3.5 CVE-2025-21391

Skor CVSS: 7.1 (High)

Deskripsi: Ada celah pada sistem penyimpanan Windows yang memungkinkan penyerang lokal (yang sudah login) menghapus data penting.

Dampak: Data bisa hilang dan layanan sistem bisa terganggu atau tidak tersedia.

Solusi: Pasang pembaruan keamanan terbaru dari Microsoft. Eksploit untuk celah ini sudah diketahui.

Cyber Security Hot News

4.1 Malware SparkCat lolos masuk Playstore dan Appstore

Berita dari kaspersky & jagatreview pada bulan februari 2025 mengungkap bahwa Malware SparkCat ditemukan lolos pada market appstore baik di aplikasi iOS dan Android, menggunakan teknologi OCR yang memungkinkan untuk mengekstrak frase dompet kripto dari tangkapan layar atau screenshot pengguna.

a. Cara Kerja Serangan

SparkCat bekerja secara diam-diam dan meminta izin akses yang sekilas terlihat normal atau tidak mencurigakan. Beberapa aplikasi tersebut seperti layanan pengiriman makanan, sementara yang lain tampaknya memang dibuat untuk menjebak korban. Malware ini menggunakan optical character recognition (OCR) untuk memindai galeri foto pengguna, mencari tangkapan layar yang memiliki informasi sensitif.

b. Mitigasi

Hindari mengunduh aplikasi baru dari perusahaan yang tidak terpercaya, periksa izin aplikasi secara berkala, dan hapus aplikasi yang tidak berguna kemudian menggunakan solusi keamanan mobile yang terpercaya.

Pusat Kontak Siber

Untuk laporan insiden keamanan siber atau permintaan dukungan lebih lanjut, silakan hubungi tim keamanan kami melalui kontak berikut:

- WhatsApp Only: 082319949941

- Website: servicedesk.telkomuniversity.ac.id (Info Kontak) / situ-sis.telkomuniversity.ac.id/service-desk (Ticketing)