Registrasi

Jumlah Anomali Trafik

1.1 Total Attacks: 76833

- User Total Attacks: 76833

Definisi: Total serangan menunjukkan jumlah keseluruhan aktivitas yang dianggap sebagai upaya serangan terhadap zona yang dilindungi. Semakin tinggi jumlah serangan, semakin rentan keamanan jaringan organisasi.

Rata-rata Harian: Selama periode September, serangan harian mengalami naik turun yang lumayan signifikan, terlihat pada grafik kalau kisaran serangan berada pada angka 1000 – 4000 dengan rata-rata di kisaran angka 2000-2500 serangan per hari. Puncak serangan tertinggi ada pada angka 4000 serangan.

Pola Kenaikan: Grafik menunjukkan aktivitas yang relatif naik turun, pada awal bulan stabil di angka 2000-2500, lalu terjadi penurunan hingga 1500 pada tanggal 4 dan 5 September. Memasuki pertengahan bulan, serangan meningkat signifikan dan mencapai puncak sekitar 4000 pada 16 September, lalu menurun kembali ke kisaran 2.000-an pada tanggal 19 sampai 21 September. Setelah itu, tren kembali naik secara konsisten pada 22 hingga 26 September dengan catatan tertinggi sekitar 3.600 serangan pada 25 September. Menjelang akhir bulan, jumlah serangan sempat turun drastis hingga 1.000 pada 28 September, kemudian melonjak kembali lebih dari 3.500 pada 30 September.

Penjelasan: Lonjakan signifikan pada 16 September kemungkinan besar disebabkan oleh aktivitas kampanye serangan terkoordinasi, seperti distribusi malware massal atau serangan brute-force yang dilakukan secara otomatis. Pola kenaikan yang cepat kemudian diikuti dengan penurunan pada hari-hari berikutnya mengindikasikan bahwa serangan tersebut bersifat intens namun tidak berkelanjutan, kemungkinan karena berhasil dideteksi dan dibatasi oleh sistem pertahanan. Sementara itu, penurunan ekstrem pada 28 September dapat menunjukkan adanya jeda serangan atau perubahan taktik dari penyerang, sebelum akhirnya kembali terjadi peningkatan tajam pada 30 September yang bisa dikaitkan dengan dimulainya gelombang serangan baru.

1.2 Attack Events: 188

Definisi: Attack Events merupakan peristiwa serangan yang telah melalui proses analisis dan dikategorikan sebagai ancaman signifikan terhadap sistem keamanan jaringan. Tidak semua serangan yang pada Total Attacks terjadi akan diklasifikasikan sebagai Attack Event. Hanya serangan-serangan yang menunjukkan pola, dampak, atau potensi kerusakan yang nyata terhadap sistem yang akan masuk ke dalam kategori ini.

Rata-rata Harian: Jumlah Attack Events harian berkisar antara 0 hingga 50 insiden per hari. Pada awal bulan relatig rendah dengan rata-rata di bawah 10 event per hari. Secara keselururhan, jika dihitung kasar, rata-rata harian berada di kisaran 15-20 event.

Pola Perkembangan: Awal bulan relatif stabil di bawah 10 event per hari, lalu meningkat mulai pertengahan September dan mencapai puncak sekitar 30 event pada 17 September. Setelah itu serangan tetap tinggi, dengan lonjakan lain pada 25 September (±35 event) serta akhir bulan, 29–30 September, yang menembus lebih dari 40 event.

Penjelasan: Kenaikan signifikan di pertengahan hingga akhir bulan kemungkinan terkait kampanye serangan otomatis berskala besar. Penurunan tajam pada 28 September dapat menjadi indikasi jeda serangan, sebelum muncul kembali lonjakan masif pada 29–30 September yang menandakan aktivitas penyerang semakin intensif.

1.3 Monitoring Anomali Trafik

| No | IP Server | IP Attacker | Attack Types | Attack Count |

| 1 | 156.59.15.250 | 10.60.230.122, 10.80.17.157, 10.60.224.103 | Application Vulnerability. | 9246 |

| 2 | 156.59.11.138 | 10.60.230.122, 10.60.224.103, 10.60.224.150 | Application Vulnerability. | 9123 |

| 3 | 5.45.101.64 | 10.20.32.10, 10.30.112.47, 10.60.41.200 | Application Vulnerability. | 112 |

Tabel diatas menyajikan informasi mengenai 3 server yang menerima serangan terbanyak selama periode monitoring bulan September 2025. Server dengan IP 156.59.15.250 adalah server yang menerima serangan tertinggi dan tercatat ada 9246 serangan yang terjadi.

5 Top Deteksi Malware

1. Hacktool.Linux.Gsnetcat.V0gt

Total Deteksi: 5

Deskripsi: Hacktool berbasis GsNetcat yang berfungsi mirip netcat, digunakan penyerang untuk membuat reverse shell, tunneling, atau port forwarding. Alat ini sering dipakai untuk mempertahankan akses jarak jauh secara tidak sah.

Tingkat Ancaman: Tinggi (High)

Rekomendasi: Isolasi host yang terdeteksi. Lakukan pemeriksaan proses aktif dan koneksi jaringan. Hapus biner berbahaya serta cek mekanisme persistence (cron, systemd). Ganti kredensial yang mungkin bocor dan perbarui sistem keamanan.

2. Trojan.Linux.Getshell.V383

Total Deteksi: 4

Deskripsi: Trojan Linux yang memberikan shell jarak jauh kepada penyerang. Malware ini memungkinkan eksekusi perintah sistem dan dapat digunakan untuk men-download payload tambahan. Umumnya masuk melalui eksploitasi layanan atau aplikasi web yang rentan.

Tingkat Ancaman: Tinggi (High)

Rekomendasi: Segera isolasi host. Audit log sistem dan aplikasi untuk mengidentifikasi titik masuk awal. Hapus file trojan dan hilangkan persistence. Terapkan patch keamanan terbaru pada layanan yang tereksploitasi serta lakukan pemulihan dari backup bersih jika diperlukan.

3. Trojan.Generic.Script.Save.ba60

Total Deteksi: 2

Deskripsi: Deteksi generik untuk script berbahaya (misalnya Bash, Python, atau PHP) yang berperilaku sebagai trojan. Script ini dapat menjalankan perintah berbahaya, membuka akses jarak jauh, atau mengunduh malware tambahan.

Tingkat Ancaman: Sedang-Tinggi (Medium-High)

Rekomendasi: Identifikasi lokasi dan isi script sebelum menghapus. Jika dijalankan melalui cron atau layanan web, segera nonaktifkan. Blokir domain/IP yang digunakan script. Lakukan scanning menyeluruh dan perkuat kontrol keamanan pada server.

4. Hacktool.Linux.Gsnetcat.V38q

Total Deteksi: 2

Deskripsi: Varian lain dari GsNetcat yang digunakan untuk membuat koneksi reverse shell dan komunikasi jarak jauh dengan penyerang. Memiliki fungsi serupa dengan varian V0gt.

Tingkat Ancaman: Tinggi (High)

Rekomendasi: Isolasi host yang terdeteksi. Lakukan forensic triage terhadap proses, koneksi jaringan, dan file biner terkait. Hapus artefak berbahaya setelah bukti dikumpulkan. Terapkan hardening sistem dan pantau lalu lintas jaringan untuk mencegah reinfeksi.

5. Backdoor.Generic-JavaSave.162d6dc

Total Deteksi: 1

Deskripsi: Ini adalah deteksi generik untuk backdoor yang ditulis dalam bahasa Java, biasanya menargetkan server aplikasi Java seperti Apache Tomcat atau JBoss. Malware ini memungkinkan penyerang untuk mendapatkan akses jarak jauh dan menjalankan perintah pada level sistem operasi server.

Tingkat Ancaman: Tinggi (High)

Rekomendasi: Isolasi server aplikasi yang terinfeksi. Lakukan audit keamanan pada aplikasi Java yang berjalan untuk menemukan dan menghapus file backdoor (seringkali dalam format .jsp atau .war). Pastikan server aplikasi dan library Java yang digunakan selalu diperbarui.

Bruteforce Attackers

2.1 Bruteforce Attackers

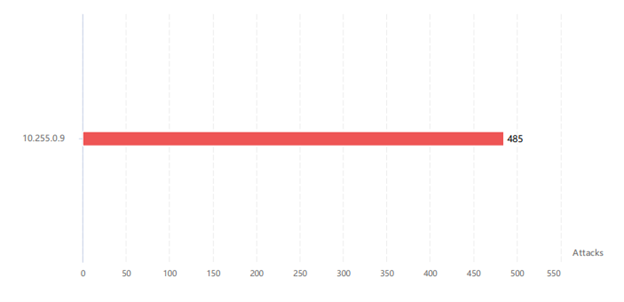

Pada data pemantauan bruteforce attack sepanjang bulan September, ditemukan satu brute force attacker aktif yang menyerang ke 13 endpoint. Ini menjadikan hanya satu-satunya brute-force attack di bulan September, sumber serangan brute-force attacker berasal dari IP 10.255.0.9

Dari 13 endpoint yang diserang oleh IP 10.255.0.9, endpoint yang paling menjadi top target, penyerang ialah endpoint 10.252.252.67, diserang sebanal 70 kali di bulan September ini.

COMMON VULNERABILITIES AND EXPOSURES (CVE)

3.1 CVE-2025-10585

Google Chrome (Type Confusion) – Type Confusion / Potencial RCE

Skor CVSS: 8.8 (High)

Deskripsi: Kerentanan tipe data yang salah dalam mesin JavaScript V8 Google Chrome sebelum versi 140.0.7339.185 memungkinkan penyerang jarak jauh untuk memanipulasi kerusakan heap melalui halaman HTML yang dirancang khusus. Masalah ini juga relevan dengan Microsoft Edge, karena menggunakan Chromium.

Cara Kerja: Type-confusion di mesin V8 membuat objek JavaScript diperlakukan sebagai tipe yang salah sehingga terjadi heap corruption. Hal ini dapat dimanfaatkan lewat halaman HTML/JS yang dirancang khusus untuk memanipulasi memori dan akhirnya memungkinkan eksekusi kode arbitrer (termasuk kemungkinan sandbox escape) pada proses browser.

Dampak: Eksploitasi yang berhasil dapat menyebabkan eksekusi kode sembarang pada sistem yang terpengaruh, menimbulkan risiko keamanan yang signifikan. Penanganan: Terapkan patch dan pembaruan terbaru yang disediakan oleh vendor terkait.

Solusi: Segera perbarui Google Chrome, Chromium, dan Microsoft Edge ke versi terbaru yang telah dirilis oleh vendor untuk menutup celah keamanan ini, batasi sementara akses ke situs tidak tepercaya, serta pastikan sistem keamanan seperti EDR dan SIEM diperbarui untuk memantau potensi eksploitasi

3.2 CVE-2025-48543

Goggle Andorid – User-After-Free / Potencial RCE

Skor CVSS: 8.8 (High)

Deskripsi: Vulnerability use-after-free di Google Android yang memungkinkan sandbox escape dari Chrome untuk menyerang Android system_server.

Cara Kerja: Penyerang dapat mengeksploitasi heap corruption melalui halaman HTML yang telah dimodifikasi, dan memanfaatkan type confusion dalam V8 JavaScript engine, Dapat dieksekusi secara remote melalui crafted HTML page.

Dampak: Dapat menyebabkan arbitrary code execution pada sistem yang terpengaruh, kemudian risiko keamanan signifikan pada browser Chrome dan Edge, Exploit sudah ada di “in the wild” yang meningkatkan risiko serangan.

Solusi: Update Google Chrome ke versi 140.0.7339.185 atau yang lebih baru, pastikan update Microsoft Edge ke versi terbaru, pastikan auto-update browser diaktifkan dan lakukan Monitor Google Chrome Releases untuk informasi patch terbaru.

3.3 CVE-2025-8088

WinRAR – A Path traversal

Skor CVSS: 8.4 (High)

Deskripsi: A path traversal jalur yang memengaruhi versi Windows dari WinRAR memungkinkan penyerang untuk menjalankan kode sembarang dengan membuat berkas arsip berbahaya. Kerentanan ini telah dieksploitasi di dunia nyata dan ditemukan oleh Anton Cherepanov, Peter Košinár, dan Peter Strýček.

Cara Kerja: Penyerang membuat arsip berbahaya yang mengandung file dengan nama path khusus yang bisa melewati validasi keamanan WinRAR. Ketika korban mengekstrak arsip tersebut, WinRAR gagal memvalidasi path tujuan dengan benar, memungkinkan file diekstrak ke lokasi yang tidak seharusnya di sistem korban.

Dampak: Kerentanan ini memiliki dampak yang sangat serius karena memungkinkan penyerang untuk mengeksekusi kode berbahaya pada sistem target tanpa sepengetahuan pengguna. Penyerang dapat menempatkan file berbahaya ke dalam folder sistem yang sensitif, yang kemudian bisa dieksekusi secara otomatis atau digunakan untuk mengambil alih sistem. Mengingat WinRAR adalah aplikasi yang sangat populer untuk mengelola file arsip.

Solusi: Pengguna WinRAR perlu segera mengupdate aplikasi mereka ke versi terbaru yang sudah memperbaiki kerentanan ini. Selain itu, pengguna sebaiknya menerapkan prinsip kehati-hatian saat membuka file arsip dari sumber yang tidak terpercaya, dan menggunakan software antivirus yang selalu diperbarui. Administrator sistem juga disarankan untuk menerapkan kebijakan yang membatasi hak akses pengguna untuk mencegah eksekusi kode berbahaya, serta melakukan monitoring rutin terhadap aktivitas yang mencurigakan di sistem.

3.4 CVE-2025-49683

Windows Virtual Hard Disk )VHDX) – Eksekusi Kode

Skor CVSS: 7.8 (High)

Deskripsi: Kerentanan ini terjadi karena kesalahan penanganan bilangan bulat (integer overflow) pada komponen Virtual Hard Disk (VHDX) di Windows.

Cara Kerja: Penyerang yang sudah memiliki akses lokal dapat membuat file VHDX berbahaya yang, ketika di-mount atau diproses oleh sistem, memicu integer overflow untuk menjalankan kode.

Dampak: Penyerang dapat menjalankan kode secara tidak sah pada sistem korban, yang berpotensi membahayakan integritas sistem.

Solusi: Terapkan patch dan pembaruan keamanan terbaru untuk Windows yang disediakan oleh Microsoft.

3.5 CVE-2025-50154

WIndows File Explore – Information Disclosure

Skor CVSS: 7.5 (High)

Deskripsi: Penerimaan informasi sensitif oleh pihak yang tidak berwenang melalui Windows File Explorer memungkinkan penyerang yang tidak berwenang untuk melakukan spoofing melalui jaringan.

Cara Kerja: Penyerang dapat memanfaatkan informasi yang terekspos untuk menyamar sebagai entitas yang sah di jaringan.

Dampak: Berpotensi mengakses sumber daya yang seharusnya dibatasi, atau melakukan serangan rekayasa sosial yang lebih terarah.

Solusi: Microsoft telah merilis patch keamanan yang perlu segera diterapkan pada semua sistem yang terdampak. Administrator sistem perlu mengimplementasikan update Windows terbaru melalui Windows Update atau WSUS untuk organisasi besar. Sebagai langkah tambahan, administrator disarankan untuk menerapkan prinsip least privilege, mengonfigurasi firewall untuk membatasi akses jaringan yang tidak diperlukan, dan melakukan audit regular terhadap konfigurasi sharing folder untuk memastikan tidak ada informasi sensitif yang terekspos secara tidak sengaja ke jaringan.

Cyber Security Hot News

4.1 Eksploitasi Zero-Day via File Gambar di Windows dan Aple (CVE-2025-53766 & CVE-2025-43300)

Pada September 2025, tercatat beberapa kerentanan kritis yang berdampak signifikan terhadap keamanan sistem jaringan dan aplikasi enterprise, dengan tiga di antaranya menjadi perhatian utama dunia keamanan siber. CVE-2025-20333 pada Cisco Secure Firewall memungkinkan eksekusi kode jarak jauh di perangkat edge, yang jika dieksploitasi dapat memberi penyerang kendali penuh atas lalu lintas jaringan dan sistem internal. CVE-2025-53766 pada komponen Windows GDI+ memungkinkan serangan melalui file gambar berbahaya seperti WMF atau EMF, di mana kode berbahaya dapat dijalankan hanya dengan menampilkan atau memproses gambar tersebut tanpa interaksi pengguna. Sementara itu, CVE-2025-54236 di Adobe Commerce membuka potensi pengambilalihan sesi dan eksekusi kode pada platform e-commerce publik, sehingga berisiko terhadap kebocoran data pelanggan dan gangguan operasional. Ketiga kerentanan ini menunjukkan meningkatnya tren eksploitasi terhadap komponen sistem yang umum digunakan, menegaskan pentingnya penerapan patch keamanan, segmentasi jaringan, dan pemantauan aktif terhadap aktivitas mencurigakan.

a. Cara Kerja Serangan

1. RCE via Input Terbuka / Deserialisasi

Penyerang mengirimkan payload terstruktur (mis. data deserialisasi berbahaya atau parameter yang dimanipulasi) yang membuat aplikasi mengeksekusi kode arbitrer pada server target. Contoh: deserialization RCE di layanan enterprise

2. File-based Exploits (Gambar/Media)

File gambar yang dimodifikasi (WMF/EMF atau format lain) diproses oleh library OS (GDI+, ImageIO). Parsing bug (heap overflow / out-of-bounds write) menyebabkan corruption memori → kontrol aliran eksekusi → RCE.

3. Network/Protocol Attack (edge devices)

Kelemahan di stack jaringan (SNMP, ASA/FTD management interface) memungkinkan attacker mengirim paket/payload yang memicu buffer overflow atau kondisi yang memungkinkan eksekusi kode atau DoS.

4. Privilege Escalation / Local Exploit

Kerentanan LPE (mis. Android ART, Windows NTLM/SMB) dieksploitasi setelah akses dasar diperoleh atau digunakan untuk eskalasi hak istimewa oleh malware.

b. Mitigasi

1. Patch segera – Terapkan pembaruan keamanan resmi dari vendor pada seluruh sistem terdampak, terutama Cisco ASA/FTD, Adobe Commerce/ColdFusion, dan Microsoft.

2. Perimeter hardening – Batasi akses ke antarmuka manajemen (gunakan ACL atau VPN-only) dan aktifkan WAF untuk memblok payload berbahaya serta file berisiko tinggi seperti WMF/EMF.

3. Segmentasi & least privilege – Pisahkan jaringan berdasarkan fungsi dan terapkan prinsip hak akses minimal pada akun serta layanan penting.

4. Monitoring & detection – Aktifkan EDR/IDS/IPS dan lakukan pemantauan log autentikasi, konfigurasi, serta aktivitas jaringan yang mencurigakan.

5. User awareness & proteksi endpoint – Edukasi pengguna untuk tidak membuka lampiran mencurigakan dan pastikan perangkat telah diperbarui serta dilindungi EDR/anti-exploit.

6. Fallback / emergency – Jika patch belum tersedia, kurangi eksposur dengan menonaktifkan fitur rentan, membatasi upload file, atau mengisolasi layanan hingga pembaruan diterapkan.

c. Referensi :

• IConnect IT: IConnect IT: https://www.iconnectitbs.com/top-cyber-security-vulnerabilities-september-2025-roundup/

Pusat Kontak Siber

Untuk laporan insiden keamanan siber atau permintaan dukungan lebih lanjut, silakan hubungi tim keamanan kami melalui kontak berikut:

- WhatsApp Only: 082319949941

- Website: servicedesk.telkomuniversity.ac.id (Info Kontak)

- Aplikasi e-Ticket PUTI: satu.telkomuniversity.ac.id (Ticketing)